-

العنوان:شبكات الواي فاي العامة.. بوابة مفتوحة للتجسس وسرقة البيانات

-

المدة:00:00:00

-

الوصف:تقرير | هاني أحمد علي: في عالم أصبحت فيه الاتصالات اللاسلكية ضرورة يومية، يشكل اللجوء إلى شبكات الواي فاي العامة في الأماكن المفتوحة (كالمقاهي والمطارات والفنادق) خطراً أمنياً غير مرئي، يمكن أن يتحول إلى بوابة مفتوحة لسرقة البيانات والتجسس.

-

التصنيفات:تقارير وأخبار خاصة علوم وتكنولوجيا

-

كلمات مفتاحية:

وأكد الإعلامي والخبير التقني المتخصص في مجال السوشيل ميديا، جمال شعيب، أن المشكلة تتجاوز مجرد ضعف التشفير، لتكمن في طبيعة عمل هذه الشبكات وممارسات المهاجمين المعقدة.

وأوضح شعيب في لقاء مع قناة المسيرة،

صباح اليوم الاثنين، ضمن برنامج نوافذ، فقرة "جدار ناري" أن خطورة

الشبكات العامة هي في جوهرها "خطر بنيوي"، يكمن في طريقة إنشائها

وهيكليتها الهرمية، لافتاً إلى نقاط الاتصال الموازية (Evil

Twin)، حيث تعتمد الشبكات المفتوحة على نقطة

اتصال مركزية (Access Point).

هذا التصميم يسمح للمهاجم بـ "تضليل" المستخدمين عبر إنشاء نقطة اتصال

"توأمة" أو موازية، أي استنساخ نقطة الاتصال المركزية، وبمجرد اتصال

المستخدم بهذه النقطة المزيفة، يمكن للمهاجم "التحكم بكل المستخدمين"

المتصلين بها، كما يشكل التشفير الضعيف، أو الاعتماد على بروتوكولات مفتوحة، أبسط

المخاطر، ففي غياب التشفير الصحيح، تصبح حزم البيانات المتبادلة (كلمات المرور،

الرسائل، معلومات الدفع) متاحة لأي طرف على الشبكة، ويمكن اعتراضها بأدوات بسيطة، وشدد

على أن المستخدم هو الحلقة الأضعف، حيث يشعر بـ "ثقة مفرطة" عند استخدام

شبكات في أماكن تبدو موثوقة (كالفنادق الكبيرة)، فيفترض خطأً أنها آمنة.

وقال الإعلامي والخبير التقني المتخصص

في مجال السوشيل ميديا، إن عمليات الاختراق تعتمد على تقنيات متقدمة تجعل اكتشافها

صعباً للغاية على المستخدم العادي:

هجوم الوسيط (Man-in-the-Middle

- MITM): هو الأسلوب الأكثر شيوعاً للتجسس

والمراقبة. يعتمد المهاجم على معرفته بهيكلية الشبكة للوصول إلى نقاط الاتصال

وبوابات الإنترنت (Gateway)

عبر بروتوكولات مثل ARP Spoofing

(خداع الشبكة). هذا الأسلوب يسمح للمهاجم بوضع نفسه "نقطة وسطية" بين

المستخدم ومزود الخدمة، وقراءة كل ما يكتبه المستخدم أو تغيير محتوى الصفحات التي

يزورها.

زرع البرمجيات الخبيثة: يستغل

المهاجمون هجمات الوسيط لتحويل المستخدم إلى صفحات أنشئت خصيصاً للإيقاع به. على

سبيل المثال، قد تظهر نافذة تفيد بأن "المتصفح غير محدث ويجب تحديثه

للاستفادة من الخدمة". الضغط على زر التحديث الوهمي يؤدي إلى تحميل برامج تجسس

أو فيروسات تمنح المهاجم "التحكم بأجهزة المستخدمين".

وأشار إلى أنه وفي ظل اعتماد المهاجمين

على إنشاء شبكات وهمية تحمل أسماء جذابة أو مشابهة للشبكة الحقيقية، يؤكد المهندس

شعيب على ضرورة اليقظة وذلك من خلال:

التحقق من المشغل: عند الشك، يجب على

المستخدم أن يلجأ إلى الموظف أو المشغل المسؤول ويسأله بشكل مباشر عن اسم الشبكة

الصحيحة، وطرق المصادقة على الدخول (مثل طلب كلمة مرور أو صفحة تحقق).

مصادقة الصفحة: يجب التأكد من أن صفحة

التحقق (Portal Page)

التي تفتح للدخول إلى الإنترنت هي الصفحة الحقيقية التي يشغلونها.

افتراض التضليل: "عندما يشك ولو

للحظة أن هناك نوعان أو عدة أسماء لهذه الشبكة، يجب أن يفترض أن إحداهما وهمية

ومضللة."

وحذر شعيب من أن مزودي الشبكات العامة

قد يسجلون نشاط المستخدمين ويبيعون بيانات الاستخدام لوسطاء البيانات، مما يحول

سجل النشاط إلى "أداة تسويق مبالغ فيها، أو إلى مادة تجسس وابتزاز"،

ولخص أهم الإجراءات الوقائية التي يجب على المستخدم اتخاذها فور الاتصال بشبكة

عامة، وذك عبر:

استخدام VPN موثوق: تفعيل خاصية التخفي عبر برمجية VPN موثوقة جداً لجعل المستخدم "غير مرئي للوسيط". (تحذير:

لا ينصح شعيب المستخدم غير الخبير باستخدام أي برنامج VPN لا يعرف موثوقيته، لأن الكثير منها برامج خبيثة وتجسس بحد ذاتها).

التحقق من HTTPS: التأكد من أن المواقع التي تتم زيارتها تبدأ بـ HTTPS (بروتوكول آمن ومشفر).

إيقاف مشاركة الملفات: إيقاف خاصية

مشاركة الملفات على الدوام، وعدم مشاركة البيانات إلا عند الطلب وإغلاق الخاصية

فوراً.

تجنب العمليات الحساسة: تجنب إجراء أي

معاملات حساسة (كالخدمات البنكية) في الأماكن المفتوحة، وتفضيل استخدام نقطة اتصال

شخصية من الهاتف عند الضرورة.

تحديث البرامج: تحديث جميع البرامج

والمتصفحات لإغلاق الثغرات التي يستغلها القراصنة.

وأفاد

الإعلامي والخبير التقني المتخصص في مجال السوشيل ميديا، أن محاولة توفير الكلفة

المالية أو الوقت باستخدام الشبكات العامة قد تكون "مكلفة أكثر" بكثير

في حال اختراق البيانات. لذلك، يبقى الحذر والامتناع عن استخدام هذه الشبكات للعمل

الخاص هو أفضل ضمان للسلامة الرقمية.

(نص + فيديو) كلمة السيد القائد عبدالملك بدرالدين الحوثي بمناسبة الذكرى السنوية للشهيد وآخر التطورات والمستجدات 13 جمادى الأولى 1447هـ 04 نوفمبر 2025م

(نص + فيديو) كلمة السيد القائد عبدالملك بدرالدين الحوثي في استشهاد القائد الجهادي الكبير الفريق الركن محمد عبدالكريم الغماري | 29 ربيع الثاني 1447هـ 21 أكتوبر 2025م

(نص + فيديو) كلمة السيد القائد عبدالملك بدرالدين الحوثي حول المستجدات في قطاع غزة والتطورات الإقليمية والدولية 24 ربيع الثاني 1447هـ 16 أكتوبر 2025م

(نص + فيديو) كلمة السيد القائد عبدالملك بدرالدين الحوثي حول تطورات العدوان على قطاع غزة والذكرى الثانية لطوفان الأقصى 17 ربيع الثاني 1447هـ 09 أكتوبر 2025م

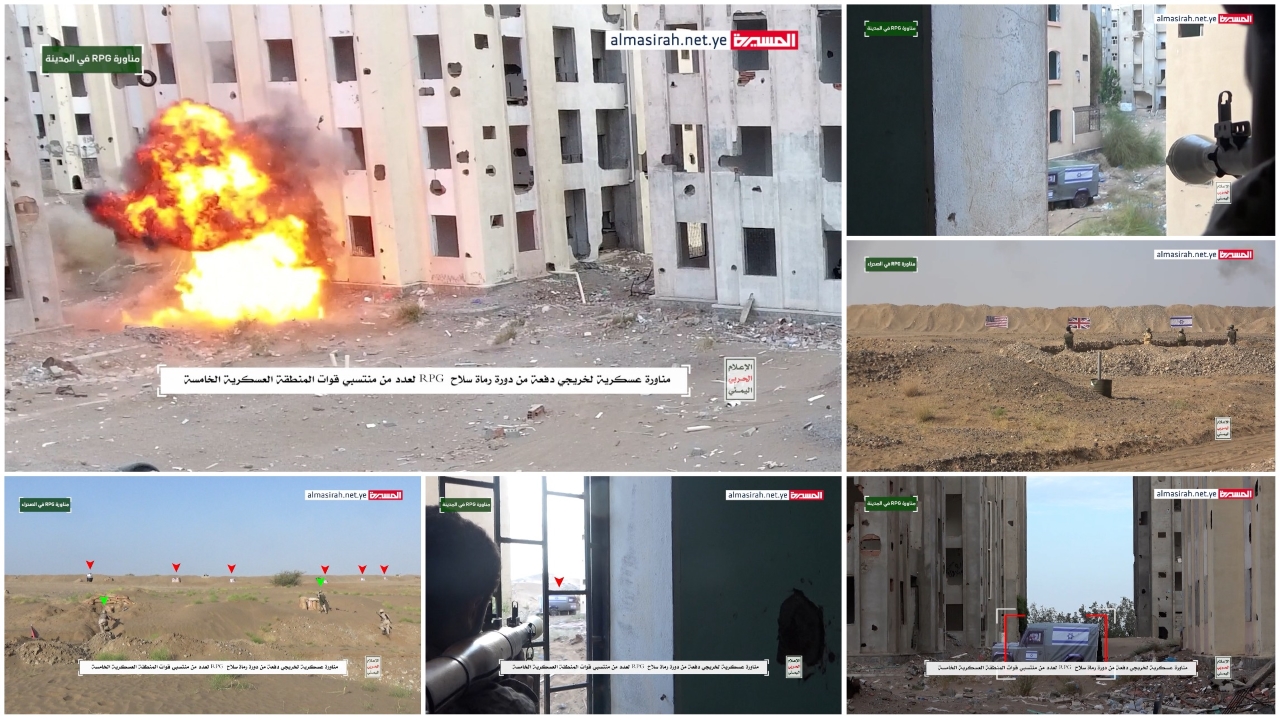

المشاهد الكاملة | تخرج دفعات مقاتلة من الكليات العسكرية البرية والبحرية والجوية بالعاصمة صنعاء 20-03-1446هـ 23-09-2024م

بيان القوات المسلحة اليمنية بشأن تنفيذ عملية عسكرية نوعية استهدفت عمق الكيان الصهيوني في فلسطين المحتلة بصاروخ فرط صوتي استهدف هدفا عسكريا مهما في يافا المحتلة. 15-09-2024م 12-03-1446هـ

مناورة عسكرية بعنوان "قادمون في المرحلة الرابعة من التصعيد" لوحدات رمزية من اللواء 11 للمنطقة العسكرية السابعة